Souriez, vous êtes ̶f̶i̶l̶m̶é̶s̶ écoutés : les attaques par canaux auxiliaires

Rédigé par Célestin Hernandez

-

05 mai 2026Avec une contre-intuitivité assez déroutante, les SCA (Side Channel Attacks ou attaques par canaux auxiliaires) sont capables d’inférer des données en exploitant des informations paraissant à première vue complètement décorrélées. Le LINC vous propose ici une vue d’ensemble de ces attaques.

C’est quoi une SCA ?

Une première définition

Si le titre de cet article a pu vous interroger, c’est un excellent début. Le choix des mots, bien qu’une évidente référence à on ne sait pas trop quoi d’ailleurs, sert avant tout d’introduction à ce qui pourrait constituer une attaque par canaux auxiliaires : détecter par le biais du seul son, les expressions faciales d’une personne en train de parler.

Si ce premier exemple n’est toujours pas assez parlant, en voici un second lui aussi ancré dans la culture populaire : au cinéma il est récurrent de voir voleurs et espions ouvrir des coffres-forts avec le seul son de leurs rouages ; il s’agit bien ici d’une attaque par canaux auxiliaires. En effet si l’on suit une définition générique de cette dernière : elle consiste en la récupération, l’interprétation et l’exploitation de signaux émis (involontairement, il faut voir ça comme une fuite) lors de l’exécution d’un système afin de déduire des secrets (mots de passe ou données privées). Dans le cas du coffre-fort et de ses rouages, le malandrin sachant interpréter ces sons est parfois en mesure de deviner la combinaison. Il récupère et exploite donc bien un signal émis par le système de verrouillage afin d’en déduire la combinaison (malin le malandrin).

Cependant, les attaques par canaux auxiliaires ne se limitent pas aux simples canaux auriculaires et aux mesures acoustiques. A l’ère du tout informatique, les mesures physiques ou numériques de fonctionnement d’un système ne manquent pas et font parfois état de secrets que l’on aurait bien aimé garder tels quels. Ces mesures sont souvent corrélées (par exemple l’intensité du courant électrique d’un système est intrinsèquement liée au champ magnétique généré) et rendent ainsi les surfaces d’attaques doublement (a minima) plus nombreuses, comme nous le verrons plus tard.

La genèse des SCA : Une démonstration teintée de doutes

Si l’exemple du coffre-fort renforce l’idée que les attaques par canaux auxiliaires ne datent pas d’hier cela est aussi vrai pour celles qui nous intéressent plus particulièrement dans cet article. Il est en effet globalement admis que l’une des premières attaques théorisée ou documentée est celle identifiée par Paul C. Kocher en 1996, dans sa publication Timing Attacks on Implementations of Diffie-Hellman, RSA, DSS, and Other Systems.

(NDLR : il est à noter que l’attaque introduite par Paul Kocher n’est pas nécessairement la première à avoir jamais vu le jour. En effet, dès la seconde guerre mondiale, des premiers travaux menés par Bell Labs font état de la possibilité de récupérer des communications sur les terrains de guerre par le biais d’une analyse des signaux électromagnétiques. Ces découvertes sont certes classifiées mais une partie de la communauté scientifique est déjà au courant de ces risques. Elle considère que la faisabilité des attaques est contrainte à des entités disposant de moyens colossaux comme des gouvernements et ne se saisit pas immédiatement du sujet. Cependant en 1985, Wim van Eck publie la première analyse technique déclassifiée qui démontre que les attaques sont tout à fait à la portée du commun des mortels (le matériel utilisé ayant un coût inférieur à 20$). Ces attaques ne sont pas à proprement parler par canaux auxiliaires et sont plus à rapprocher d’une écoute clandestine (la frontière est certes fine mais la distinction importante).)

Dans cette publication Kocher souhaitait attirer l’attention de la communauté scientifique sur le risque que le temps d’exécution des opérations cryptographiques avec une clé privée pouvait éventuellement révéler la clé privée elle-même.

Pour les non cryptologues et informaticiens novices, essayons de simplifier la chose :

- L’attaque présentée par Kocher fonctionne pour des protocoles de chiffrement utilisés pour de l’échange de clés cryptographiques dont Diffie-Hellman et RSA.

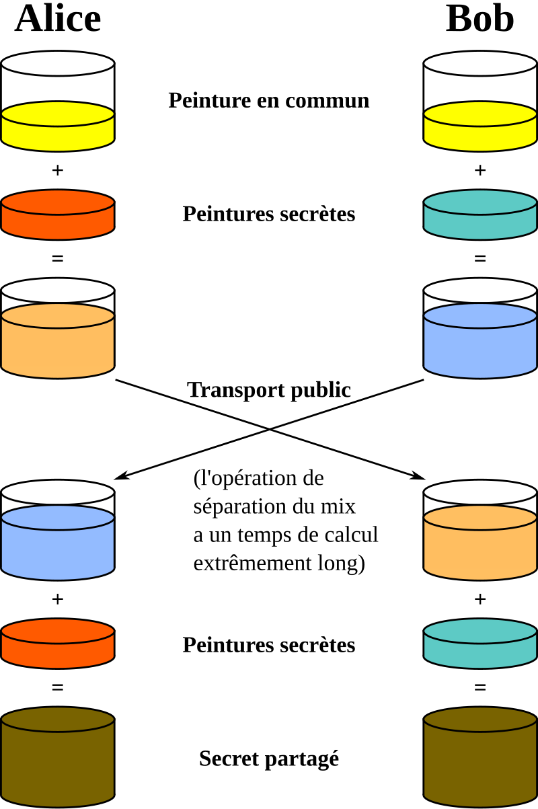

- Sans rentrer dans le détail de chacun de ses protocoles, essayons au moins d’en simplifier un : celui de Diffie-Hellman (les opérations mathématiques ne sont pas cruciales, c’est le principe qui est important !) :

- Appelons les deux parties souhaitant communiquer comme le veut la tradition : Alice et Bob.

- Alice et Bob souhaitent pouvoir communiquer sur un canal de communication potentiellement surveillé. Pour que leurs communications restent confidentielles ; ils doivent convenir d’un secret partagé : une clé qui leur permettrait, à eux et eux seuls, de chiffrer et déchiffrer leur message.

- Cependant, ils ne peuvent communiquer ce secret directement (on peut les écouter), ils conviennent alors de deux valeurs publiques : p et g (qu’ils s’échangent).

- Alice choisit ensuite un secret a et Bob un secret b (qu’ils ne communiquent pas).

- Alice calcule (n’essayez pas de le faire à sa place) : A=gamod p

et Bob : B=gbmod p

et Bob : B=gbmod p . Ils s’échangent ensuite A et B publiquement.

. Ils s’échangent ensuite A et B publiquement. - Alice calcule ensuite : K=Bamod p

et Bob : K'=Abmod p

et Bob : K'=Abmod p . Grâce à une propriété mathématique (la commutativité exponentielle si vous insistez) on a : K=K'=gabmod p

. Grâce à une propriété mathématique (la commutativité exponentielle si vous insistez) on a : K=K'=gabmod p .

. - K est ainsi le secret partagé, et ni Alice ni Bob ne l’ont transmis en clair. Ils peuvent désormais utiliser ce secret pour chiffrer et déchiffrer leurs échanges. Tout l’intérêt réside dans le fait que même si l’attaquant connaît l’ensemble des p, g, A et autres communications partagées en clair, il est très coûteux voire quasi impossible pour lui de remonter jusqu’au secret a ou b d’Alice et Bob. L’opération mathématique utilisée pour calculer A, B et K est très « facile » à réaliser informatiquement mais infiniment plus complexe à « inverser » (si vous êtes arrivés jusqu’ici ce n’est pas un affront que de vous dire qu’il s’agit du problème du logarithme discret).

- Maintenant pour comprendre l’attaque :

- Comme nous l’évoquions précédemment, l’attaquant connaît déjà p, g, A et B. Pour reconstituer le secret partagé par Alice et Bob, il lui suffit donc de retrouver soit la clé privée d’Alice (a) ou la clé privée de Bob (b). En effet s’il arrive à retrouver a, il peut calculer K=Bamod p

! (et inversement pour b) et ainsi déchiffrer toutes les communications entre Bob et Alice.

! (et inversement pour b) et ainsi déchiffrer toutes les communications entre Bob et Alice. - Pour ce faire, l’attaquant va devoir s’armer de patience et envoyer à Bob une grande quantité de valeurs g (différentes) pour que Bob calcule un grand nombre de fois B=gbmod p

. A chaque nouveau calcul l’attaquant va mesurer précisément le temps que Bob met à répondre. Cependant que peut-il bien faire du simple temps d’exécution ?

. A chaque nouveau calcul l’attaquant va mesurer précisément le temps que Bob met à répondre. Cependant que peut-il bien faire du simple temps d’exécution ? - Pour faire simple et rapide, l’algorithme utilisé pour calculer B (l’opération d’exponentiation modulaire) utilise parfois des « bifurcations » pour gagner en efficacité informatique. Ces bifurcations programmatiques se font sur les bits de l’exposant : la clé secrète. Si le bit est à zéro l’opération n’est qu’un carré tandis que si le bit est à 1 l’opération ajoute en plus une multiplication (nous resterons à ce simple niveau de détails). Ainsi en fonction de si le bit est à 0 ou 1, le temps de calcul sera sensiblement différent.

- Puisque l’attaquant a en connaissance toutes les valeurs envoyées, il peut en étant statistiquement malin, déduire un à un les bits de l’exposant et ainsi arriver à terme à retrouver complètement la secrète.

- Comme nous l’évoquions précédemment, l’attaquant connaît déjà p, g, A et B. Pour reconstituer le secret partagé par Alice et Bob, il lui suffit donc de retrouver soit la clé privée d’Alice (a) ou la clé privée de Bob (b). En effet s’il arrive à retrouver a, il peut calculer K=Bamod p

Bravo, si vous êtes allez au bout de l’encadré, vous avez compris dans les grandes lignes la première attaque par canaux auxiliaires théorisée.

Cependant, bien qu’assez notable sur le papier, cette attaque a reçu une réception en demi-teinte par la communauté scientifique de l’époque. En effet, même si cette dernière a salué la découverte conceptuelle majeure elle n’a pas pu s’empêcher de relever quelques limites (comme vous avez pu peut-être le faire).

En effet, l’attaque ne fonctionne notamment pas si :

- L’implémentation des opérations mathématiques n’utilise pas de bifurcations (c’est-à-dire si elle fonctionne à temps constant) ;

- Les clés privées changent en fonction de l’interlocuteur ;

- L’attaquant ne dispose pas d’une résolution suffisante ou de conditions adéquates pour mesurer précisément le temps (ce qui est le cas pour des systèmes « réels » ; il sera confronté à du bruit, à des latences propres au système par exemple d’autres processus, etc.) ;

- L’attaquant ne peut pas interagir avec sa cible (ce qui est parfois le cas dans des contextes sécurisés).

Bien que ne remettant pas en question le sérieux et la potentialité des découvertes de Kocher, un grand nombre d’ingénieurs ont relativisé l’impact pratique de ces dernières. Le risque était là mais son éventualité était bien trop faible.

Une preuve par l’exemple et des attaques qui ont eu des impacts concrets

Malgré ces réserves, Paul Kocher n’en a pas démordu, il persiste et signe un second papier en 1999 intitulé Differential Power Analysis dans lequel il met en exergue une autre manière de récupérer des clés secrètes : l’analyse de la consommation électrique (le principe est sensiblement le même que l’attaque précédemment introduite, mais cette fois-ci c’est la consommation électrique lors du calcul qui permet de réaliser une déduction bit à bit). Cette démonstration sensibilise fortement la communauté scientifique qui ne voit plus seulement dans les propositions de Paul Kocher un simple artefact ou une découverte anecdotique, mais bien un risque caractérisé dont il est crucial de découvrir toutes les facettes.

Ainsi les années 2000 voient un fort accroissement des publications relatives aux attaques par canaux auxiliaires. En 2003, la publication Remote Timing Attacks are Practical démontre enfin la faisabilité des attaques par mesure de temps proposées par Paul Kocher (le papier démontre que les mesures peuvent se faire « à distance » et supportent assez bien la présence de bruits).

Nous aurons l’occasion plus tard d’évoquer la variabilité et l’inventivité des canaux choisis par les attaquants mais il est important de comprendre que ce champ de recherche (même s’il peut, malgré les premiers exemples, paraître exotique voire capillotracté) a eu des impacts considérables sur l’industrie de manière directe ou indirecte. Comme la première note de la rédaction l’évoquait, les Etats-Unis avaient déjà eu vent durant la seconde guerre mondiale, des risques de fuite des secrets par le biais d’une analyse des signaux électromagnétiques. Ces risques se limitaient à ceux d’une simple écoute clandestine et pas à ceux d’une attaque par canaux auxiliaires. Néanmoins, l’OTAN et la NSA n’ont eu cesse d’étendre leur champ de recherche pour parvenir à un standard commun : TEMPEST qui définit les mesures de sécurité pour limiter les impacts des fuites et prenant effectivement en compte les canaux auxiliaires.

Un autre impact probant des attaques par canaux auxiliaires est celui lié aux vulnérabilités Spectre / Meltdown.

- Meltdown : cette vulnérabilité matérielle découverte en 2018 exploite (comme la première attaque de Paul Kocher) une « bifurcation » programmatique utilisée pour gagner du temps d’exécution et va déduire à partir d’écarts temporels des informations confidentielles (un peu comme la comparaison bit à bit que vous avez bien évidemment parfaitement saisie). Pour mieux comprendre, ce qui paraîtrait logique (en tous cas pour un œil non averti) c’est que lorsqu’une application essaye d’accéder à des données contenues dans la mémoire, le processeur doit contrôler en amont si cette application a le droit de lire ladite mémoire (vous suivez ?). Cependant, certains processeurs Intel fonctionnent avec ce que l’on appelle une exécution spéculative : avant même de vérifier que l’application a la permission de lire la mémoire, le processeur va la consulter (afin de gagner du temps) et contrôler seulement dans un second temps les droits de l’application. En variant statistiquement (comme l’attaque bit à bit) les demandes de lecture et en mesurant le temps de remontée de la non autorisation d’accès ; un acteur malveillant peut progressivement déduire ce qui est stocké sur une zone mémoire à laquelle il n’a pas accès.

- Spectre : englobe toute une classe de vulnérabilités semblables à celle introduite par Meltdown. De manière synthétique Spectre exploite la prédiction de branchement : un processus exécute normalement de manière séquentielle des instructions (l’une après l’autre) et garde en mémoire l’ensemble des instructions qu’il va exécuter ensuite. Pour gagner du temps ces instructions sont parfois exécutées en avance et Spectre exploite ces exécutions prévisionnelles (et le temps associé) pour déduire des informations censées rester secrètes. (La vulnérabilité est généralement beaucoup plus complexe mais nous vous épargnerons une énième description.)

Il est important de comprendre que ces deux vulnérabilités concernaient en 2018 quasiment l’intégralité des systèmes informatiques (PC, smartphones, tablettes et tutti quanti). Ainsi les coûts de mitigations ont été estimés à plusieurs milliards de dollars (pour changer les processeurs ou réaliser les opérations de mises à jour et patching), en lien avec ces opérations de patching la solution parfois retenue a été de « supprimer » les bifurcations programmatiques ce qui a eu pour impact de réduire la performance de certaines applications (estimation autour de 5 à 10% de performances en baisse et puisqu’une baisse de performances était observée les investissements pour la compenser étaient aussi importants).

Des attaques dont la pluralité rivalise avec l’inventivité

Deux grandes familles

Les attaques par canaux auxiliaires se divisent en deux grandes familles : les attaques invasives et non-invasives. L’invasivité ici introduite fait référence au degré d’accès qu’a un attaquant au système qu’il souhaite compromettre dans le même principe que les modalités d’évaluation des systèmes informatiques en boîte noire ou boîte blanche. La boîte noire suppose une méconnaissance générale du système tandis que la boîte blanche suppose au contraire l’absence la plus totale de boîtes noires (l’intégralité du système et de ses composants est connue et accessible).

Une attaque par canaux auxiliaires non-invasive va se contenter (comme le malandrin au coffre évoqué en introduction) de réaliser une « écoute » passive du système : en analysant la consommation électrique de ce dernier, le temps d’exécution d’une tâche, ou le bruit émis par le système par exemple (oui l’exemple est toujours pertinent même pour l’informatique).

Pour ce qui est des attaques par canaux auxiliaires invasives, ces dernières ne se contentent plus d’une simple passivité mais vont chercher à interagir au maximum avec le matériel constitutif du système quitte à le détruire (plutôt que de mesurer la consommation électrique globale du système, on peut si l’on y a accès, mesurer la consommation de certains composants spécifiques).

Cependant, il est difficile de cartographier simplement les attaques par canaux auxiliaires. Ces dernières bénéficient comme évoqué en introduction, des relations mathématico-physiques entre toutes les mesures qu’il est possible de faire sur un système : le temps, la consommation électrique, le champ électromagnétique. De surcroît, les surfaces d’attaques sont aussi diverses que loufoques si bien qu’on vient à se demander, en l’état de la recherche aujourd’hui, qu’est ce qui n’est pas une SCA !

Dont les ramifications sont innombrables

Pour mieux saisir le caractère ineffable de l’ingéniosité propre aux attaques par canaux auxiliaires le LINC vous propose une vue d’ensemble à la manière des « SCA’s greatest hits ».

The Visual Microphone: Passive Recovery of Sound from Video (trad. Le microphone « visuel » : la récupération passive du son depuis une vidéo)

Dans ce papier daté de 2014, des chercheurs américains ont montré qu’il était possible de récupérer le son d’une vidéo et ce sans nécessairement avoir besoin de savoir lire sur les lèvres. Pour ce faire, ils ont exploité la propriété physique inhérente au son à savoir la vibration. Vous n’êtes peut-être pas sans savoir (ou pas) qu’un objet émettant du son vibre ; ces vibrations se propagent certes jusqu’à nos oreilles mais peuvent aussi impacter des objets environnants et les faire vibrer aussi. En récupérant ces vibrations par le biais de l’analyse d’une vidéo à grande vitesse, les chercheurs ont mis en évidence la possibilité de récupérer le son entendu dans une pièce sur la base des vibrations de l’eau, d’une plante (et même assez difficilement d’une brique). Illustration vidéo ici.

Acoustic Side‑Channel Attacks on a Computer Mouse, Acoustic Side Channel Attack on Keyboards Based on Typing Patterns et Hearing Your Touch: A New Acoustic Side Channel on Smartphones

Sans nécessairement rentrer dans un travail de traduction des titres, les trois papiers de recherches listés ici utilisent des objets de notre quotidien informatisé : la souris, le clavier et même l’écran tactile d’un ordiphone. En se basant sur les sons émis par ces derniers lors qu’ils sont utilisés, les différents groupes de chercheurs sont capables : de reconstituer la position d’une souris sur l’écran, la séquence de caractères tapées sur un clavier ou la position du doigt sur l’écran d’un smartphone. Il est important de souligner que des papiers explorant ces thématiques sont assez « anciens » néanmoins une résurgence forte des expérimentations est observée aujourd’hui ; même si les performances sont encore contraintes à des environnements où l’attaquant connaît le modèle du matériel et où le bruit environnant est faible, les performances toujours plus poussées de l’intelligence artificielle renforcent la potentialité de généralisation de ces attaques.

Optical Cryptanalysis : Recovering Cryptographic Keys from Power LED Light Fluctuations

Ce papier reprend l’idée des exemples que nous évoquions en introduction : la récupération des clés privées pour déchiffrer les communications. Ici exit l’analyse du temps d’exécution, de la consommation électrique ou les émissions électromagnétiques ; les chercheurs arrivent à inférer les clés cryptographiques sur la base des fluctuations lumineuses des LEDs (présentes notamment sur les ordinateurs portables et qui servent parfois d’indicateur d’allumage, de mise en charge, etc.).

Lest We Remember : Cold Boot Attacks on Encryption Keys

Les auteurs exploitent ici un canal méconnu : la persistance de l’état interne de la mémoire après une mise hors tension. Pour mieux comprendre, il faut savoir qu’un ordinateur peut conserver des contenus (même secrets) dans sa mémoire vive et ce pendant quelques secondes voire plusieurs minutes après la coupure d’alimentation. Pour augmenter ce temps de conservation les auteurs gèlent (au sens propre comme figuré) les barres de mémoire afin d’avoir un temps suffisant pour exploiter les données résiduelles (et éventuellement récupérer les clés de chiffrement ou autres secrets).

Pour une proposition de taxonomie plus « technique » et une vue d’ensemble élargies voir ici. Pour un focus sur les attaques par canal de consommation voir l’étude extensive ici.

Dans cet article, les chercheurs vont exploiter les signaux électromagnétiques d’un câble HDMI. Comme dit précédemment, chaque courant électrique induit un signal électromagnétique autour du câble dans lequel les électrons circulent (la règle de la main droite). Grâce à des algorithmes de Deep-Learning, on peut déduire de ce signal une version dégradée de l’image qui « passe » à travers le câble HDMI et la projeter sur un écran, permettant ainsi au TEMPESTeur de suivre en direct l’écran de sa victime.

Pour une meilleure digestion de cet article, voir ici.

Les enjeux de la prise en compte des SCA

Comme nous espérons l’avoir suffisamment démontré, les attaques par canaux auxiliaires exploitent autant de surface d’attaque qu’il est possible d’imaginer (ces dernières dépassant parfois l’entendement). Ainsi il est légitime de se demander comment se prémunir de ces dernières.

Plus complexe (sans jugement de valeur aucun) qu’une analyse de risques purement « cyber », l’analyse de risque des canaux auxiliaires est un véritable changement de paradigme dans le développement. Elle incombe non plus seulement aux développeurs mais à l’ensemble d’une chaîne de production. Si l’on reprend l’exemple du smartphone, il serait nécessaire de contrôler les potentielles fuites liées aux touches répétées sur l’écran, à la présence d’une lumière pouvant traduire des opérations mathématiques sensibles, à la durée de conservation dans la mémoire vive, etc.

A notre connaissance, les attaques par canaux auxiliaires n’ont jamais été exploitées à grande échelle et elles continuent de poser un risque principalement théorique (car leur contexte d’exploitation est extrêmement contraint)… dont le coût peut être bien réel. Ainsi, comme indiqué, les attaques Spectre et Meltdown ont eu des impacts concrets en termes de coûts qu’ils soient financiers ou en temps de calculs.

Les attaques par canaux auxiliaires sont bien évidemment prises en compte dans des méthodes éprouvées d’analyse de risques (EBIOS : ANSSI ou encore TEMPEST que nous évoquions), néanmoins les vraisemblances associées sont souvent catégorisées comme faibles et quand bien même ; la variabilité inhérente de ce type d’attaques rend complexe un ensemble de recommandations génériques suffisantes. Aujourd’hui, notamment pour les opérations en lien avec les clés cryptographiques, les standards du marché poussent pour une exécution à temps constant, un renforcement de la séparation entre contenus secret ou non et le renouvellement plus fréquent des clés.

Illustration : LINC

et Bob : B=gbmod p

et Bob : B=gbmod p . Ils s’échangent ensuite A et B publiquement.

. Ils s’échangent ensuite A et B publiquement. et Bob : K'=Abmod p

et Bob : K'=Abmod p . Grâce à une propriété mathématique (la commutativité exponentielle si vous insistez) on a : K=K'=gabmod p

. Grâce à une propriété mathématique (la commutativité exponentielle si vous insistez) on a : K=K'=gabmod p .

.